Es war ein Dienstagabend, kurz nach halb elf. Ich saß vor meinem Terminal, trank kalten Kaffee und starrte auf eine Zeile in meinen Router-Logs, die mir bis heute ein bisschen Unbehagen bereitet. Meine smarte Glühbirne – ein Billigmodell von einem chinesischen Anbieter, den ich nicht mal mehr kenne – hatte gerade versucht, eine Verbindung zu einem Server aufzubauen. Nicht zu meiner Smarthome-Zentrale. Nicht zu einem bekannten Update-Server. Zu einer IP-Adresse irgendwo in Hongkong.

Das war der Moment, in dem ich aufgehört habe, mein Heimnetzwerk als eine einzige große WG für alle meine Geräte zu betrachten.

Wenn du gerade überlegst, ob du dein Netzwerk wirklich segmentieren musst, oder ob das nur Paranoia für IT-Nerds ist: Diese Frage hatte ich mir auch gestellt. Die Antwort ist klar – und ich zeige dir, wie du es umsetzt. Auch wenn du noch nie von VLANs gehört hast.

Warum dein Netzwerk gerade wahrscheinlich ein einziger Schmelztopf ist

Stell dir vor, alle deine Geräte wohnen im selben Zimmer. Dein Laptop mit Bankzugangsdaten, dein Arbeits-PC mit VPN, dein Smartphone, der Smart-TV der irgendwelche ACR-Daten schickt, der Türklingel-Kamera, der Saugroboter, die drei Zigbee-Lampen und die Spielzeug-Drohne deiner Nichte, die du letzten Monat ins WLAN gehängt hast.

In einem flachen Heimnetzwerk – so läuft das bei den meisten – sehen sich alle diese Geräte gegenseitig. Standardmäßig. Ein kompromittiertes IoT-Gerät kann im schlimmsten Fall deinen NAS anfragen, deinen Drucker missbrauchen oder laterale Bewegungen in Richtung deiner wichtigen Geräte machen.

Das klingt übertrieben? Vielleicht. Aber der Aufwand, das zu verhindern, ist inzwischen so gering, dass es sich schlicht lohnt.

Was ein VLAN eigentlich ist – erklärt ohne Netzwerktechnik-Studium

VLAN steht für Virtual Local Area Network. Der Grundgedanke ist einfach: Du teilst dein physisches Netzwerk in mehrere logisch getrennte Netzwerke auf. Geräte in verschiedenen VLANs können standardmäßig nicht miteinander kommunizieren – es sei denn, du erlaubst es explizit über Firewall-Regeln.

Stell es dir wie verschlossene Türen in einem Haus vor. Im Erdgeschoss wohnen deine IoT-Geräte. Im ersten Stock dein Haupt-Netzwerk mit Laptops und Smartphones. Und im zweiten Stock vielleicht noch ein Gäste-Netz. Jeder Stock hat Internetzugang – aber die Stockwerke kommunizieren nicht direkt miteinander.

Technisch gesehen wird das über VLAN-Tags realisiert. Datenpakete bekommen eine ID, die angibt, zu welchem VLAN sie gehören. Dein Router oder Switch entscheidet dann, wohin ein Paket darf und wohin nicht.

Das Gute: Für ein einfaches Heimnetzwerk mit IoT-Trennung brauchst du kein tiefes Layer-3-Wissen. Du brauchst die richtige Hardware und etwas Geduld.

Mein Setup – und warum ich dreimal von vorne angefangen habe

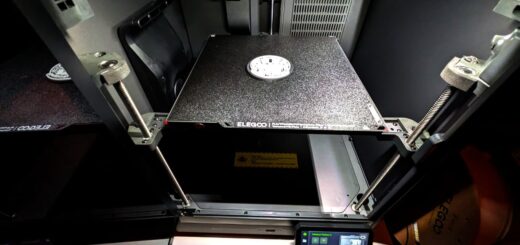

Ich betreibe bei mir zuhause ein relativ dichtes Netzwerk: Homelab-Server, ein paar Arbeits-Laptops, drei Raspberry Pis, ein NAS, und dann die üblichen Verdächtigen im IoT-Bereich. Smarte Steckdosen, ein paar Kameras, Zigbee-Hub, Heizungssteuerung.

Mein erster Versuch war mit einer handelsüblichen Fritzbox. Die hat tatsächlich VLAN-Unterstützung – aber auf eine Art, die mich wahnsinnig gemacht hat. Du kommst über die Benutzeroberfläche nicht wirklich an die Netzwerksegmentierung ran, wie du sie dir vorstellst. Das Gastnetz ist kein echtes VLAN im klassischen Sinne, und sobald du komplexere Regeln brauchst, stößt du an Wände.

Zweiter Versuch: Ein verwalteter Switch von TP-Link kombiniert mit der Fritzbox als reinen PPPoE-Einwählknoten. Das hat besser funktioniert, aber das WLAN war immer noch ein Problem. Separate SSIDs auf einem normalen Access Point, der keine VLAN-Tags versteht? Frickelarbeit.

Dritter Anlauf, und der läuft jetzt seit über einem Jahr stabil: UniFi-Hardware als Kern, Fritzbox als Modem davor. Aber dazu gleich mehr – und warum das nicht für jeden die richtige Wahl ist.

Die vier großen Mesh-Systeme im ehrlichen Vergleich

Bevor ich dir zeige, wie du VLANs aufsetzt, müssen wir über Hardware reden. Denn nicht jedes System unterstützt VLANs – und selbst wenn, ist die Umsetzung so unterschiedlich, dass es den Unterschied zwischen „nachmittags fertig“ und „Wochenende verloren“ ausmacht.

Fritzbox Mesh – der deutsche Haushaltsstandard

Die Fritzbox ist in Deutschland in schätzungsweise jedem dritten Haushalt. Sie ist intuitiv, gut lokalisiert, hat einen starken Support und funktioniert meistens einfach. Das Mesh-System von AVM ist solide, die Einrichtung dauert Minuten.

Für echtes VLAN-Segmentieren ist sie aber eingeschränkt. Das Gastnetz trennt IoT-Geräte vom Hauptnetz, hat aber eingeschränkte Firewall-Optionen. Du kannst nicht granular steuern, welche Kommunikation erlaubt ist. Wenn du nur IoT in ein Gastnetz schieben und Internet-Zugang geben willst, ohne dass IoT dein Hauptnetz sieht – reicht das. Wenn du aber z.B. willst, dass dein Homeassistant im Hauptnetz mit deinen IoT-Geräten im IoT-VLAN sprechen darf, wird es kompliziert.

Fazit Fritzbox Mesh: Ideal für alle, die eine unkomplizierte Lösung wollen und keine komplexen Regeln brauchen. Für tiefere Segmentierung mit Regeln: zu limitiert.

TP-Link Deco Mesh – günstiger Einstieg mit Überraschungspotenzial

TP-Link Deco hat in den letzten zwei Jahren ordentlich aufgeholt. Die neueren Modelle der Deco-Serie unterstützen inzwischen VLANs – über die Deco-App ist die Einrichtung überraschend zugänglich. Es gibt einen IoT-Netzwerk-Modus, der Geräte automatisch trennt, und bei den Pro-Modellen hast du auch Zugriff auf erweiterte VLAN-Konfiguration.

Der Nachteil: Die App ist der einzige Weg zur Konfiguration. Kein Web-Interface, keine lokale API ohne Umwege. Wer Automatisierungen oder Skripte nutzen will, steht vor einer Wand. Außerdem gibt es immer wieder Berichte über Cloud-Abhängigkeit – das ist für mich persönlich ein Ausschlusskriterium für kritische Netzwerkinfrastruktur.

Fazit TP-Link Deco: Guter Einstieg für Einsteiger, die einfach und günstig IoT trennen wollen. Für Profis auf Dauer frustrierend.

Speedport Mesh – der Telekom-Kandidat

Speedport-Geräte von der Telekom sind eigentlich für den Carrier-Betrieb gedacht. Das Mesh-System funktioniert, ist aber extrem eingeschränkt in der Konfigurierbarkeit. VLANs im klassischen Sinne gibt es nicht – du bekommst ein Gastnetz und das war’s.

Für wen ist das was? Für Menschen, die ihren Router von der Telekom bekommen haben, damit zufrieden sind und keine Ambitionen Richtung tiefes Netzwerk-Management haben. Als Grundlage für ein ernsthaftes Netzwerk-Setup? Definitiv nicht.

Fazit Speedport Mesh: Funktioniert zuverlässig für den Standard-Usecase. Für IoT-Trennung mit Kontrolle ungeeignet.

UniFi (Ubiquiti) – die Profi-Plattform für ambitionierte Heimnutzer

UniFi ist das, was ich aktuell betreibe – und ich sage das nicht, weil ich von Ubiquiti gesponsert werde (bin ich nicht). Es ist die Plattform mit der tiefsten Konfigurierbarkeit, die für Heimnutzer noch realistisch handhabbar ist.

Du bekommst: echte VLANs, granulare Firewall-Regeln, Traffic-Policies, eigene SSIDs pro VLAN, detailliertes Client-Monitoring und eine lokale Controller-Software die auch ohne Cloud läuft. Der UniFi Network Controller läuft bei mir auf einem Raspberry Pi 4 – kein Cloud-Zwang.

Der Nachteil ist real: Die Lernkurve ist steil. Die Einrichtung ist kein 10-Minuten-Job. Und die Hardware ist teurer als Deco oder Fritzbox. Ein einfaches Setup mit einem UDM SE (UniFi Dream Machine Special Edition) als Router und zwei Access Points kostet schnell 500–700 Euro.

Aber wenn du einmal verstanden hast, wie es funktioniert, ist es unglaublich mächtig. Und die Community und Dokumentation sind hervorragend.

Fazit UniFi: Die beste Wahl für alle, die wirklich Kontrolle wollen und bereit sind, ein Wochenende in die Einrichtung zu investieren.

So richtest du ein IoT-VLAN ein – Schritt für Schritt

Ich zeige dir das Prinzip am Beispiel UniFi, weil es am vollständigsten ist. Das Konzept ist auf andere verwaltete Systeme übertragbar.

Schritt 1: VLANs anlegen

Im UniFi Network Controller gehst du zu Settings → Networks. Dort erstellst du ein neues Netzwerk. Ich nenne meines „IoT“ und vergebe ihm die VLAN-ID 20. Das Subnetz: 192.168.20.0/24. DHCP aktivieren, fertig. Das ist dein logisches Netzwerk für IoT-Geräte.

Dein Hauptnetz bleibt auf VLAN 1 (Standard) mit dem Subnetz 192.168.1.0/24.

Schritt 2: Eigene SSID für IoT anlegen

Unter Settings → WiFi legst du ein neues WLAN an. Name: z.B. „Zuhause-IoT“. Du weist diesem WLAN das IoT-Netzwerk (VLAN 20) zu. Eigenes Passwort vergeben. Done.

Deine IoT-Geräte verbinden sich jetzt mit dieser SSID und landen automatisch im IoT-VLAN – ohne dass sie dein Hauptnetz sehen.

Schritt 3: Firewall-Regeln erstellen

Das ist der entscheidende Schritt. Ohne Firewall-Regeln können VLANs zwar nicht direkt kommunizieren – aber du willst trotzdem explicit Rules setzen.

Geh zu Settings → Firewall & Security → Firewall Rules. Erstelle folgende Regel:

Regel 1 – IoT darf nicht ins Hauptnetz:

- Type: LAN In

- Action: Drop

- Source: Network „IoT“ (VLAN 20)

- Destination: Network „Default“ (VLAN 1)

Regel 2 – Hauptnetz darf auch nicht ungefragt ins IoT-VLAN:

- Type: LAN In

- Action: Drop

- Source: Network „Default“

- Destination: Network „IoT“

Diese zwei Regeln sorgen dafür, dass beide Netzwerke sich gegenseitig nicht erreichen können. IoT-Geräte bekommen Internet – aber keinen Zugriff auf deinen NAS oder deinen Arbeits-PC.

Schritt 4: Ausnahmen definieren (wichtig!)

Jetzt kommt der Teil, den viele vergessen und der dann Kopfschmerzen macht: Du willst vielleicht, dass Home Assistant im Hauptnetz mit deinen Zigbee-Geräten im IoT-VLAN sprechen kann.

Erstelle dafür eine Allow-Regel, die über den Drop-Regeln steht (Reihenfolge beachten!):

- Type: LAN In

- Action: Accept

- Source: IP deines Home Assistant (z.B. 192.168.1.50)

- Destination: Network „IoT“

Firewall-Regeln werden von oben nach unten abgearbeitet. Allow-Regeln für spezifische Ausnahmen müssen immer vor den generellen Drop-Regeln stehen.

Schritt 5: Geräte umziehen

Jetzt der einfachste Teil: Verbinde deine IoT-Geräte mit der neuen SSID. Smart-Plug, Kamera, Lampe – alles raus aus dem Hauptnetz, rein in „Zuhause-IoT“. Bei Geräten die per Kabel angeschlossen sind (z.B. ein Smart-TV), musst du am Switch den Port auf VLAN 20 stellen.

Das Troubleshooting, das mich Nerven gekostet hat

Ich wäre nicht ehrlich, wenn ich sage, es lief alles sofort. Hier sind die drei Probleme, die mich am meisten Zeit gekostet haben:

mDNS & Chromecast funktionieren nicht mehr

Das ist das häufigste Problem bei VLAN-Segmentierung. mDNS – das Protokoll das z.B. Chromecast, AirPlay und viele Smarthome-Geräte für die Geräteerkennung nutzen – überquert keine VLAN-Grenzen. Standardmäßig.

Lösung: mDNS-Repeater einrichten. Bei UniFi gibt es dafür eine eingebaute Funktion („Multicast DNS“ in den Netzwerkeinstellungen). Alternativ kannst du auf deinem Heimserver avahi-daemon als mDNS-Proxy zwischen VLANs laufen lassen.

DHCP-Probleme nach Neustart

Bei mir haben einige Geräte nach dem ersten Neustart keine IP aus dem richtigen VLAN bekommen. Ursache: Sie hatten noch die alte IP aus dem Hauptnetz gecached. Fix: Geräte komplett zurücksetzen oder manuell vergessen lassen und neu verbinden.

Alexa findet keine Smart-Home-Geräte mehr

Weil Alexa im Hauptnetz war und die Geräte im IoT-VLAN. Hier half eine gezielte Allow-Regel zwischen dem Alexa-Gerät und dem IoT-VLAN – basierend auf der fixen IP des Echo-Geräts. Seit dem läuft es problemlos.

Was ich heute anders machen würde

Rückblickend: Fang mit einem verwalteten Switch an. Auch wenn dein Router keine echten VLANs unterstützt – ein günstiger TP-Link TL-SG108E für unter 30 Euro gibt dir schon VLAN-Tagging auf Port-Ebene. Damit kannst du IoT-Geräte, die per Kabel angeschlossen sind, sofort isolieren.

Für WLAN: Wenn du keine Fritzbox oder Deco kaufst, sondern in neue Hardware investierst – schau dir die UniFi Express an. Etwa 130 Euro, integrierter Controller, echte VLANs, und für ein Einfamilienhaus reicht ein Gerät. Das ist der günstigste Einstieg in echte Netzwerksegmentierung.

Und noch was: Dokumentiere dein Setup von Anfang an. Ich hab eine simple Markdown-Datei auf meinem NAS mit allen VLANs, Subnetzen, Firewall-Regeln und dem Grund, warum jede Regel existiert. Klingt übertrieben. Aber wenn du in sechs Monaten nicht mehr weißt, warum VLAN 30 existiert – du wirst froh sein, es aufgeschrieben zu haben.

Lohnt sich das alles wirklich?

Ich hab’s gemacht, weil mich diese Logdatei damals wachgerüttelt hat. Aber ehrlich gesagt – es geht nicht nur um Sicherheit. Es geht ums Verständnis.

Wenn du dein Netzwerk segmentierst, verstehst du plötzlich, wie Geräte miteinander kommunizieren. Du siehst im Dashboard, welcher Smart-TV gerade wie viel Traffic macht. Du siehst, wenn ein Gerät seltsame Verbindungen aufbaut. Du hast Kontrolle.

Das fühlt sich gut an. Wirklich gut.

Die Fritzbox reicht für viele Haushalte – wenn du nur schnell IoT ins Gastnetz stecken willst, ist das eine legitime Lösung. TP-Link Deco ist ein guter Mittelweg für Einsteiger, die mehr wollen ohne tief einzutauchen. Speedport ist Carrier-Ware und für diesen Usecase schlicht nicht gedacht. Und UniFi ist das, was du nimmst, wenn du verstehen und kontrollieren willst – und bereit bist, dafür Zeit zu investieren.

Die Glühbirne aus Hongkong? Die hängt jetzt brav im IoT-VLAN. Sie bekommt DNS-Anfragen beantwortet, hat Internetzugang – und sieht von meinem Netzwerk genau gar nichts. Genau so, wie es sein soll.